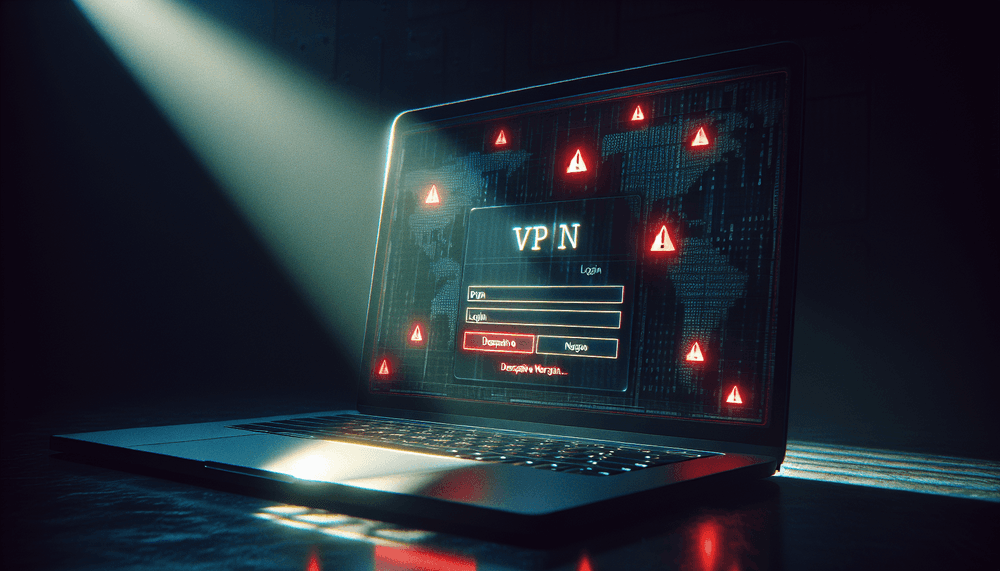

Storm-2561 lance une opération de vol d'identifiants axée sur les VPN

Le groupe de menace Storm-2561 a lancé une campagne sophistiquée le 16 mars 2026, ciblant les utilisateurs de VPN à travers des résultats de recherche manipulés. Les attaquants empoisonnent l'optimisation des moteurs de recherche pour pousser les faux téléchargements de clients VPN plus haut dans les classements de recherche. Les utilisateurs cherchant des logiciels VPN légitimes rencontrent des applications malveillantes déguisées en services VPN populaires.

La campagne utilise des techniques de manipulation SEO pour s'assurer que les victimes trouvent les fausses applications lors de la recherche de solutions VPN. Storm-2561 a créé des pages de destination convaincantes qui imitent les sites Web des fournisseurs de VPN légitimes.

Utilisateurs de VPN et réseaux d'entreprise à risque

La campagne cible principalement les individus et les organisations cherchant des logiciels VPN pour un accès à distance ou une protection de la vie privée. Les utilisateurs d'entreprise téléchargeant des clients VPN à des fins professionnelles courent un risque particulier, car des identifiants compromis pourraient fournir aux attaquants un accès au réseau. Les utilisateurs à domicile cherchant des solutions VPN personnelles sont également dans le champ d'attaque.

Les applications malveillantes affectent les systèmes Windows, avec des chevaux de Troie conçus pour récolter les identifiants stockés dans les navigateurs et les applications. Les organisations avec des travailleurs à distance téléchargeant des logiciels VPN non autorisés risquent des violations de réseau potentielles.

Déploiement de chevaux de Troie et processus de récolte d'identifiants

Une fois installés, les faux clients VPN déploient des chevaux de Troie qui scannent les systèmes pour les informations de connexion stockées dans les navigateurs, les gestionnaires de mots de passe et les applications. Le malware fonctionne silencieusement tout en présentant une interface VPN fonctionnelle pour éviter la détection. Storm-2561 exfiltre les identifiants récoltés vers des serveurs de commande et de contrôle pour une exploitation ultérieure.

Les équipes de sécurité doivent surveiller les installations VPN non autorisées et mettre en œuvre une liste blanche d'applications. Les utilisateurs doivent vérifier les téléchargements de VPN via les sites Web des fournisseurs officiels et éviter de cliquer sur les publicités des résultats de recherche. Le catalogue des vulnérabilités exploitées connues de la CISA fournit des conseils supplémentaires sur la protection contre les campagnes de vol d'identifiants.