Pourquoi mettre en œuvre l'authentification moderne hybride pour Exchange sur site ?

L'authentification moderne hybride (HMA) représente une mise à niveau de sécurité critique pour les organisations utilisant Exchange sur site en parallèle avec Microsoft 365. Au lieu de s'appuyer sur des protocoles d'authentification de base qui transmettent les identifiants dans des formats facilement interceptables, HMA utilise des jetons OAuth 2.0 émis par Microsoft Entra ID (anciennement Azure AD). Ce changement architectural permet l'authentification multi-facteurs pour les boîtes aux lettres sur site tout en maintenant une expérience utilisateur transparente dans les environnements hybrides.

Quels avantages de sécurité HMA offre-t-il ?

L'avantage principal de HMA est l'élimination des vulnérabilités d'authentification de base qui ont affecté les environnements Exchange pendant des années. L'authentification de base envoie les noms d'utilisateur et les mots de passe en encodage Base64 avec chaque requête, rendant les identifiants susceptibles d'interception et d'attaques par rejeu. HMA remplace cela par des jetons OAuth à durée limitée qui ne peuvent pas être réutilisés de manière malveillante. De plus, HMA permet des politiques d'accès conditionnel et l'application de MFA pour l'accès à Exchange sur site, apportant des contrôles de sécurité de niveau cloud à votre infrastructure de centre de données.

Quelles versions d'Exchange prennent en charge l'authentification moderne ?

HMA nécessite Exchange Server 2016 CU8 ou ultérieur, avec Exchange 2019 CU7+ recommandé pour une expérience de configuration la plus fluide. Les organisations utilisant Exchange 2013 CU19+ peuvent également mettre en œuvre HMA, bien que le processus de configuration implique des étapes manuelles supplémentaires. L'assistant de configuration hybride de septembre 2020 active automatiquement OAuth pour les versions prises en charge, simplifiant considérablement le processus de mise en œuvre par rapport aux configurations manuelles antérieures.

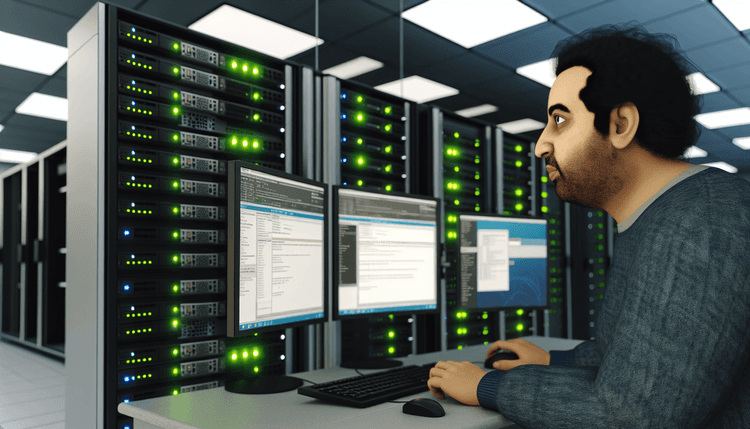

Comment fonctionne l'intégration de HMA avec Microsoft 365 ?

HMA crée une relation de confiance entre votre organisation Exchange sur site et Microsoft Entra ID, permettant aux jetons émis par le cloud de s'authentifier contre les services sur site. Cette intégration nécessite un déploiement hybride existant avec Entra Connect synchronisant les identités des utilisateurs. La configuration implique l'enregistrement de vos URL de service Exchange en tant que noms principaux de service (SPN) dans Azure, l'activation des points de terminaison OAuth dans Exchange, et la configuration des répertoires virtuels pour accepter les jetons d'authentification moderne tout en bloquant les protocoles hérités.