Pourquoi configurer LDAPS dans Active Directory ?

LDAPS (LDAP sur SSL/TLS) chiffre toutes les communications entre les clients et les contrôleurs de domaine Active Directory, protégeant les données d'authentification sensibles et les requêtes de répertoire contre l'écoute réseau. Alors que le LDAP standard fonctionne sur le port 389 en texte clair, LDAPS utilise le port 636 avec un chiffrement SSL/TLS.

En 2026, LDAPS reste la méthode standard pour sécuriser les connexions Active Directory, particulièrement critique pour les applications qui s'authentifient contre AD sur des réseaux non fiables. De nombreux cadres de conformité comme SOX, HIPAA et PCI-DSS exigent des protocoles d'authentification chiffrés.

Quelles sont les exigences de certificat pour LDAPS ?

LDAPS nécessite un certificat SSL valide installé sur chaque contrôleur de domaine. Le certificat doit inclure le nom de domaine complet (FQDN) du contrôleur de domaine soit dans le champ sujet, soit dans l'extension Subject Alternative Name (SAN). Vous pouvez utiliser des certificats d'une autorité de certification interne (recommandé pour les environnements joints au domaine) ou des AC tierces comme Let's Encrypt.

Le certificat doit prendre en charge l'authentification serveur (OID d'utilisation de clé améliorée 1.3.6.1.5.5.7.3.1) et être approuvé par tous les clients se connectant via LDAPS. Pour les environnements équilibrés en charge, assurez-vous que les certificats incluent tous les noms DNS pertinents dans le champ SAN.

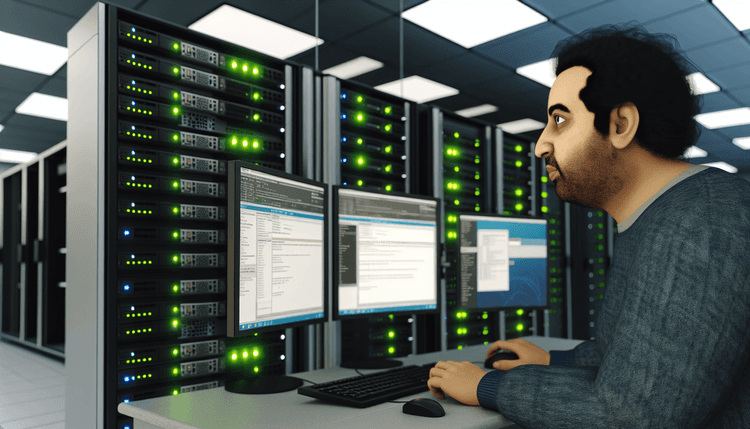

Comment fonctionne l'intégration LDAPS avec les applications ?

Une fois configurées, les applications peuvent se connecter à Active Directory en utilisant LDAPS en spécifiant le port 636 et en activant SSL dans leurs chaînes de connexion LDAP. Les applications populaires comme les serveurs web, les systèmes de messagerie et les applications personnalisées bénéficient du chiffrement LDAPS sans nécessiter de modifications de code, juste des modifications de chaîne de connexion.

Ce tutoriel vous guide à travers le processus complet de configuration LDAPS : installation des services de certificats Active Directory, création de modèles de certificats, inscription des certificats sur les contrôleurs de domaine et test approfondi de la configuration. Vous apprendrez également des techniques de dépannage pour les problèmes LDAPS courants.