Pourquoi configurer le verrouillage automatique des sessions dans Active Directory ?

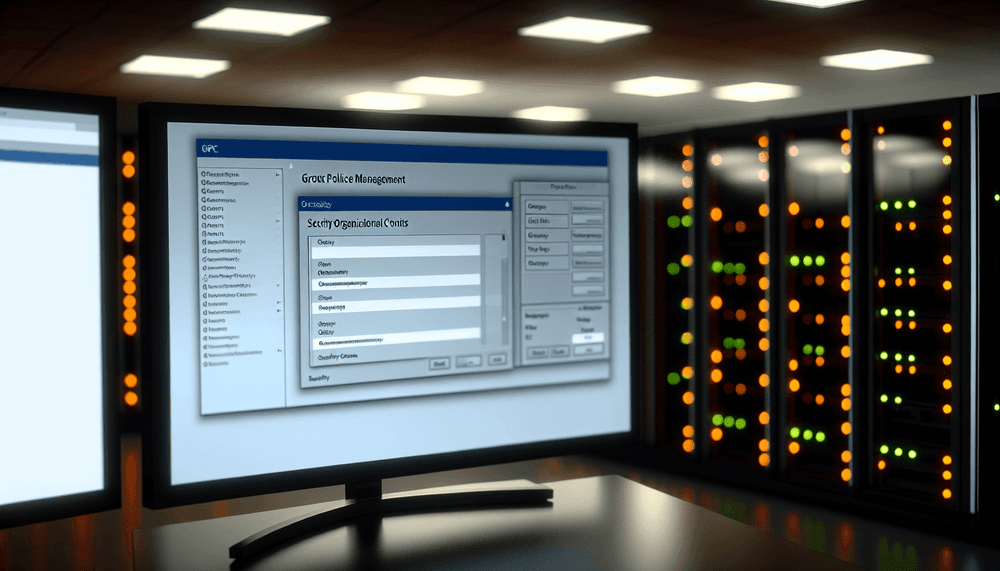

Le verrouillage automatique des sessions représente un contrôle de sécurité fondamental qui protège les postes de travail d'entreprise contre les accès non autorisés lorsque les utilisateurs s'éloignent de leurs ordinateurs. Dans les environnements Active Directory, cette protection est mise en œuvre via les objets de stratégie de groupe (GPO), offrant une gestion centralisée et une application cohérente sur tous les postes de travail joints au domaine.

Quels sont les avantages de sécurité des limites d'inactivité des machines ?

Le paramètre de stratégie "Connexion interactive : limite d'inactivité de la machine" offre une sécurité supérieure par rapport aux mécanismes de verrouillage basés sur les économiseurs d'écran traditionnels. Cette configuration au niveau de l'ordinateur fonctionne indépendamment des préférences des utilisateurs et ne peut pas être facilement contournée ou désactivée par les utilisateurs finaux. Lorsqu'elle est correctement configurée, elle verrouille automatiquement les sessions utilisateur après une période d'inactivité spécifiée, nécessitant une ré-authentification par mot de passe pour retrouver l'accès.

Comment fonctionne le verrouillage des sessions par stratégie de groupe dans les environnements Windows ?

Les systèmes Windows modernes prennent en charge deux approches principales pour le verrouillage automatique des sessions : les politiques basées sur les économiseurs d'écran appliquées au niveau utilisateur, et les limites d'inactivité des machines appliquées au niveau de l'ordinateur. L'approche des limites d'inactivité des machines offre une application de sécurité plus fiable car elle fonctionne au niveau du système et ne peut pas être contournée par des modifications de configuration utilisateur. Cette méthode fonctionne de manière cohérente sur les systèmes Windows 10, Windows 11 et Windows Server dans les domaines Active Directory exécutant Windows Server 2012 R2 ou version ultérieure.