Pourquoi nettoyer les certificats d'application Office 365 Exchange Online ?

Dans les environnements Exchange hybrides, l'accumulation de certificats dans l'application Office 365 Exchange Online est un problème courant de sécurité et de maintenance. Chaque fois que vous exécutez l'Assistant Configuration Hybride ou mettez à jour les certificats, de nouvelles informations d'identification de certificat sont ajoutées au principal de service Exchange Online partagé, mais les anciennes sont rarement supprimées automatiquement.

Cet amas de certificats crée plusieurs problèmes : une surface d'attaque accrue due aux certificats expirés, de la confusion lors du dépannage et des conflits d'authentification potentiels. Avec la dépréciation par Microsoft du paramètre Credential dans Exchange Online PowerShell (effective en juin 2026), une gestion appropriée des certificats est devenue encore plus critique pour les déploiements hybrides.

Quels types de certificats nécessitent un nettoyage régulier ?

L'application Exchange Online accumule généralement trois types de certificats : les certificats d'authentification OAuth utilisés pour la communication serveur à serveur, les certificats de jeton S2S hérités des anciennes configurations hybrides, et les certificats expirés des exécutions précédentes de l'Assistant Configuration Hybride. Chacun a un but spécifique, mais les certificats expirés ou inutilisés doivent être supprimés pour maintenir une hygiène de sécurité.

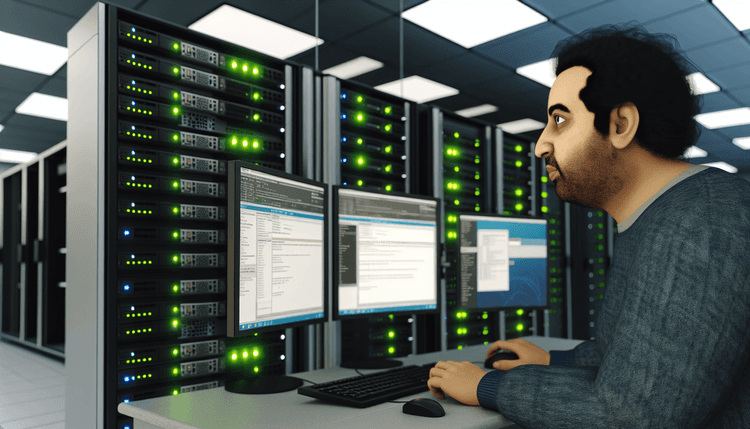

Le script ConfigureExchangeHybridApplication.ps1, disponible dans le dépôt CSS-Exchange de Microsoft, fournit la méthode la plus sûre pour identifier et supprimer ces informations d'identification de certificat. Ce script PowerShell interagit directement avec Azure AD pour gérer le magasin de certificats du principal de service Exchange Online, garantissant un nettoyage approprié sans perturber les services hybrides actifs.