Pourquoi personnaliser les écrans de connexion et de verrouillage de Windows avec la stratégie de groupe ?

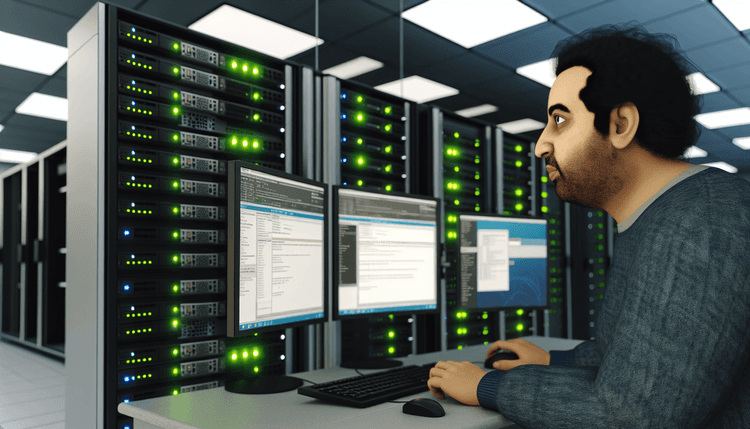

Le branding d'entreprise et la conformité en matière de sécurité nécessitent souvent des expériences de connexion et de verrouillage standardisées dans les environnements Windows d'entreprise. Les objets de stratégie de groupe (GPO) offrent un contrôle centralisé sur ces éléments visuels tout en garantissant une messagerie de sécurité cohérente et en empêchant les modifications de personnalisation non autorisées.

À partir de 2026, Windows 11 24H2 et Windows Server 2025 maintiennent un support complet pour la personnalisation des écrans de connexion et de verrouillage via la stratégie de groupe Active Directory. Cette approche élimine le besoin de configuration manuelle sur les machines individuelles et garantit la conformité avec les politiques de sécurité de l'entreprise.

Quels sont les principaux avantages de la personnalisation d'écran basée sur les GPO ?

La mise en œuvre de la personnalisation des écrans de connexion et de verrouillage via la stratégie de groupe offre plusieurs avantages par rapport aux méthodes de configuration manuelle. Vous bénéficiez d'une gestion centralisée, d'un déploiement automatique sur les nouvelles machines jointes au domaine, et de la capacité à appliquer les avis légaux requis pour les cadres de conformité tels que SOX, HIPAA ou les normes de sécurité gouvernementales.

L'approche GPO offre également un contrôle granulaire sur les permissions des utilisateurs, vous permettant de prévenir les modifications non autorisées du branding d'entreprise tout en maintenant une flexibilité pour des groupes d'utilisateurs ou des départements spécifiques qui peuvent nécessiter des configurations différentes.

Quelles éditions de Windows prennent en charge la personnalisation de la connexion via GPO ?

Ce tutoriel se concentre sur les éditions Windows 11 Pro, Enterprise et Education, ainsi que sur les versions Windows 10 Pro et Enterprise dans les environnements Active Directory. Les éditions Windows Home et les versions LTSC (Long-Term Servicing Channel) ont des capacités de personnalisation limitées et ne peuvent pas mettre en œuvre ces personnalisations basées sur les GPO en raison des restrictions de licence de Microsoft.