Pourquoi remplacer les certificats SSL sur les serveurs ADFS ?

Active Directory Federation Services (ADFS) repose fortement sur les certificats SSL/TLS pour sécuriser les communications d'authentification entre les utilisateurs, les applications et les fournisseurs d'identité. Avec la durée de vie des certificats désormais limitée à 398 jours en raison des politiques de sécurité des navigateurs, le remplacement régulier des certificats est devenu une tâche de maintenance critique pour les administrateurs informatiques.

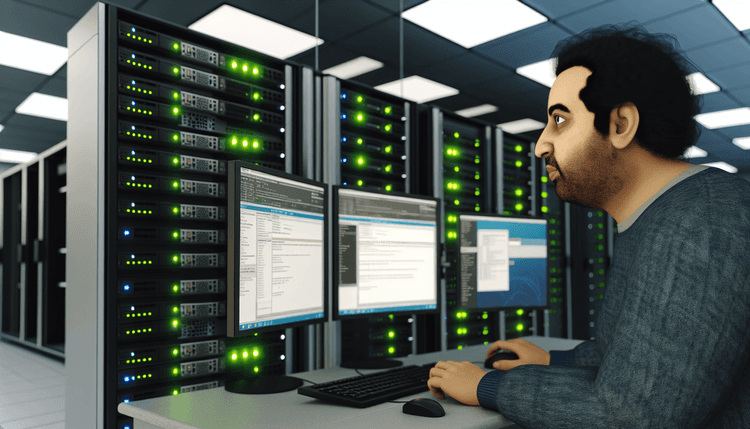

Les environnements ADFS se composent généralement de plusieurs composants nécessitant des mises à jour de certificats : le serveur ADFS principal, les membres secondaires de la ferme et les serveurs Web Application Proxy (WAP). Chaque composant doit être mis à jour individuellement, bien que Windows Server 2016 et les versions ultérieures incluent des fonctionnalités de propagation automatique de la ferme qui simplifient le processus.

Que se passe-t-il lors du remplacement des certificats SSL ADFS ?

Le processus de remplacement des certificats implique l'importation du nouveau certificat avec sa clé privée sur tous les serveurs, la configuration des autorisations appropriées pour le compte de service ADFS, et la mise à jour des liaisons SSL et des certificats de communication de service. Les déploiements ADFS modernes bénéficient de cmdlets PowerShell comme Set-AdfsSslCertificate qui gèrent automatiquement la propagation à l'échelle de la ferme.

Ce tutoriel couvre le processus complet pour les environnements Windows Server 2025, y compris les étapes de vérification et la résolution des problèmes courants. Vous apprendrez à mettre à jour les certificats à travers les fermes ADFS et les serveurs WAP tout en maintenant la disponibilité du service et la conformité en matière de sécurité.