Pourquoi la restauration des comptes d'utilisateurs hybrides est-elle différente de celle des comptes uniquement cloud ?

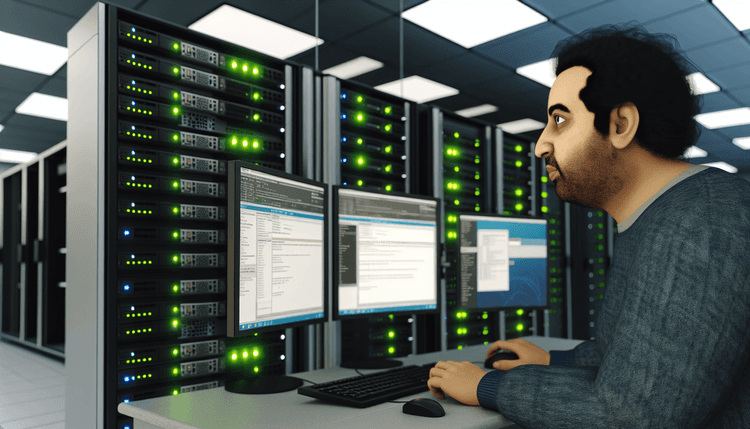

Dans un environnement hybride Microsoft 365, les comptes d'utilisateurs proviennent de votre Active Directory local et se synchronisent avec le cloud via Microsoft Entra Connect (anciennement Azure AD Connect). Cela crée une différence fondamentale dans le fonctionnement des suppressions et des restaurations par rapport aux environnements uniquement cloud.

Lorsqu'un utilisateur hybride est supprimé, la suppression commence généralement dans Active Directory et se synchronise avec Microsoft 365. Restaurer simplement l'utilisateur à partir de la liste des utilisateurs supprimés de Microsoft 365 ne fonctionnera pas correctement car Active Directory reste la source autoritaire. Tenter une restauration uniquement cloud crée des conflits et peut entraîner des comptes en double ou des erreurs de synchronisation.

Pourquoi ce processus est-il critique pour les administrateurs informatiques ?

Le processus de restauration hybride nécessite une coordination minutieuse entre les systèmes locaux et cloud. Vous devez d'abord restaurer l'utilisateur à partir de la corbeille Active Directory, puis forcer la synchronisation pour mettre à jour le répertoire cloud. Cela maintient la relation appropriée entre le compte source local et sa représentation cloud.

Comprendre ce processus est essentiel car des tentatives de restauration incorrectes peuvent entraîner des comptes orphelins, un accès aux boîtes aux lettres cassé et des conflits de synchronisation difficiles à résoudre. Les enjeux sont élevés lorsqu'il s'agit de restaurer l'accès des utilisateurs, en particulier pour les cadres ou les utilisateurs ayant des fonctions commerciales critiques.

Que réaliserez-vous dans ce tutoriel ?

En suivant ce guide, vous maîtriserez le flux de travail complet de restauration des utilisateurs hybrides. Vous apprendrez à identifier les utilisateurs supprimés dans les deux environnements, à utiliser le Centre d'administration Active Directory et les commandes PowerShell pour la restauration, à forcer les cycles de synchronisation et à vérifier que les utilisateurs peuvent à nouveau accéder à leurs services Microsoft 365. Cette connaissance vous rendra confiant dans la gestion de l'un des scénarios informatiques les plus stressants - restaurer l'accès pour les comptes d'utilisateurs supprimés.