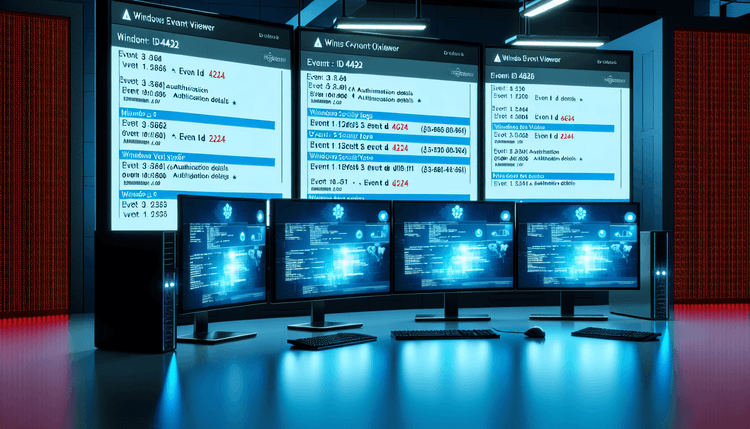

L'ID d'événement 4625 représente l'un des événements de sécurité les plus critiques dans l'infrastructure de journalisation de Windows. Généré par le fournisseur Microsoft-Windows-Security-Auditing, cet événement capture des détails complets sur chaque tentative d'authentification échouée sur le système. La structure de l'événement comprend plus de 20 champs fournissant des informations de qualité médico-légale sur la tentative de connexion échouée.

L'événement se déclenche pour plusieurs types de connexion : connexions interactives sur le bureau (Type 2), connexions réseau (Type 3), connexions par lot (Type 4), connexions de service (Type 5) et sessions de bureau à distance (Type 10). Chaque type de connexion fournit différents indices contextuels sur le vecteur d'attaque ou le problème d'authentification. Les connexions réseau indiquent souvent des tentatives de mouvement latéral, tandis que les connexions interactives suggèrent des tentatives d'accès physique ou à la console.

Les mises à jour de Windows 2026 ont amélioré les événements 4625 avec un meilleur suivi des IP sources et une meilleure intégration avec Windows Defender pour Endpoint. Les codes de raison d'échec ont été élargis pour fournir des détails plus granulaires sur les échecs d'authentification, en particulier pour les scénarios hybrides cloud et les échecs d'authentification basés sur des certificats.

Le champ Sub Status de l'événement contient des codes d'erreur spécifiques qui correspondent à des raisons d'échec exactes : 0xC0000064 (nom d'utilisateur inexistant), 0xC000006A (mot de passe incorrect), 0xC0000072 (compte désactivé) et 0xC0000193 (compte expiré). Ces codes permettent aux systèmes de réponse automatisés de différencier les attaques par identification et les problèmes de compte légitimes.